Googleドライブの仕様変更に関する話題が出ています。特に注意したいのが、WordやExcelなどのOfficeファイルを扱う際の「パスワード保護」の扱いです。

「パスワードを設定しているから安全」と思っていないでしょうか。実は、クラウド上での保存形式や共有設定の違いによっては、その前提が崩れる可能性があります。会社員であれば社内資料の漏えい、管理職であれば部門全体の信用問題、個人事業主であれば顧客との契約トラブルにつながる恐れもあります。

今回は、GoogleドライブでOfficeファイルを扱う際に何が起きうるのか、その構造を整理し、実務で想定される具体例と対策を深掘りします。

なぜ「パスワード付きでも安心」と言い切れないのか

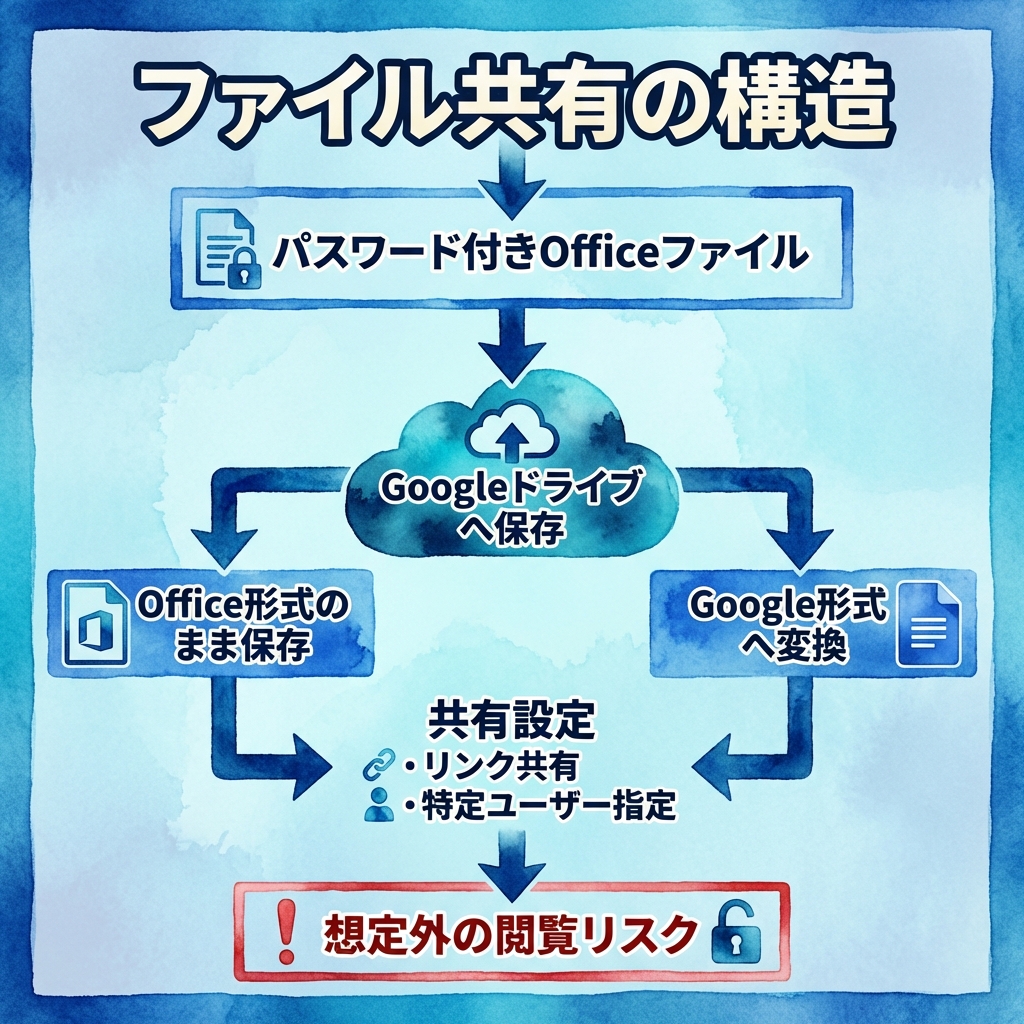

Officeファイルには、ファイル自体にパスワードを設定する機能があります。通常、ローカル環境であれば、パスワードを入力しない限り中身は閲覧できません。しかし、Googleドライブにアップロードした場合、次のような分岐が生まれます。

・Office形式のまま保存する

・Googleドキュメント/スプレッドシート形式へ変換する

この「変換」という工程が、最初のポイントです。変換が行われると、ファイルの管理主体はOfficeソフトからGoogle側へ移ります。すると、元のOfficeファイルで設定していた保護の扱いが変わる可能性があります。

さらに重要なのが「共有設定」です。Googleドライブでは、

・リンクを知っている全員が閲覧可

・特定ユーザーのみ閲覧可

・編集可/閲覧のみ

など、複数の共有方法があります。ここで設定を誤ると、パスワードで守っているつもりのファイルが、想定外の範囲で閲覧可能になることがあります。

ファイルの流れを構造で理解する

仕組みを一度整理します。

パスワード付きOfficeファイル

↓

Googleドライブへアップロード

↓

① Office形式のまま保存

② Google形式へ変換

↓

共有設定(リンク共有/個別指定)

↓

実際の閲覧範囲が決定

この流れの中で、「どの時点で形式が変わるか」「どの時点で共有範囲を決めるか」が重要になります。

多くの事故は、「アップロードしたから安全」「パスワードをかけたから大丈夫」という思い込みから発生します。実際には、保存形式と共有範囲の組み合わせでリスクが変動します。

実務で起こりやすいシナリオ①:社内共有

たとえば、経理担当者が給与データを含むExcelファイルにパスワードを設定し、それをGoogleドライブにアップロードしたとします。その後、部署内フォルダに移動し、「リンクを知っている全員が閲覧可能」に設定されたままになっていた場合、本来アクセスすべきでないメンバーが閲覧できる可能性があります。

特に部署横断フォルダや、過去に共有範囲を広げた履歴があるフォルダは要注意です。設定は一度広げると、そのまま残り続けることがあります。

実務で起こりやすいシナリオ②:外部との共同作業

取引先から受け取ったパスワード付きExcelを、作業効率を上げるためにGoogle形式へ変換し、共同編集を有効化するケースもあります。このとき、元のパスワードは意味を持たなくなる場合があります。

さらに、リンク共有を有効にしていると、URLが転送されるだけで第三者がアクセスできる可能性もあります。悪意がなくても、誤送信や転送によって情報が広がることは珍しくありません。

個人事業主・フリーランスが見落としやすい点

個人事業主の場合、複数クライアントの資料を同一アカウントで管理していることが多いです。そのため、共有設定の使い回しやフォルダ単位の権限設定が原因で、別案件の資料が閲覧可能になるリスクがあります。

特に注意したいのは、「前回と同じ設定でいいだろう」という思い込みです。案件ごとに共有範囲は異なります。都度確認しないと、設定が引き継がれてしまいます。

今すぐ確認すべきポイント

最低限、次の点を確認してください。

・アップロード後の保存形式は何か

・共有リンクが有効になっていないか

・閲覧者一覧に想定外のユーザーがいないか

・ダウンロード時にパスワードが要求されるか

私は重要資料を共有する前に、必ず「別アカウントで開くテスト」を行います。1分程度の確認ですが、これでほとんどの設定ミスは発見できます。

クラウドは便利ですが、便利さは設定理解が前提です。形式と共有範囲、この2点を押さえるだけでもリスクは大きく下がります。

「変換」と「共有」は別問題と理解する

今回のポイントは、「パスワード」と「共有設定」は別軸で管理されているという点です。

Officeファイルのパスワードは、あくまでファイル単体の保護機能です。一方でGoogleドライブの共有設定は、クラウド上でのアクセス制御です。この2つは連動しているわけではありません。

つまり、

・ファイル保護

・クラウド共有

は別のレイヤーで動いていると考えた方が安全です。

特にGoogle形式へ変換した場合、管理の主体はGoogle側になります。その時点で「Officeでかけたパスワード」という概念が前提から外れる可能性があります。

ここを理解していないと、「かけたはずの保護」が効いていると思い込んでしまいます。

管理職・チーム運用で考えるべきこと

個人レベルの確認も大切ですが、管理職やチーム単位ではさらに一段深い対策が必要です。

例えば次のような運用ルールを明文化しているかどうかで、安全性は大きく変わります。

・機密ファイルはGoogle形式へ変換しない

・リンク共有は禁止、個別指定のみ

・外部共有は上長承認制

・月1回の共有棚卸し

IT事故は「誰かのミス」で片付けられがちですが、実際にはルール不足が原因のことが多いです。

特に30〜50代の管理職世代は、ツールの進化スピードに対して教育が追いついていないケースもあります。だからこそ、仕組みを理解し、部門内で共有することが重要です。

将来的にリスクはどうなるか

クラウド利用は今後も拡大します。生成AIの連携や自動共有機能など、利便性はさらに高まるでしょう。

その一方で、「意図しない共有」は増える可能性があります。

・自動保存

・自動変換

・リンクの自動発行

便利な機能ほど、設定を理解していないとリスクになります。

水道料金のようなインフラ問題と同じで、「構造を理解している人」と「なんとなく使っている人」では、将来の安全度が大きく変わります。

実務でおすすめする最低限の防衛ライン

最後に、現実的で続けやすい防衛ラインをまとめます。

・重要ファイルは必ず保存形式を確認

・共有前に別アカウントでテスト閲覧

・リンク共有は原則オフ

・四半期ごとに共有設定を見直す

完璧を目指す必要はありません。しかし「確認する習慣」を持つだけで、事故確率は大きく下がります。

情報管理は「単発対策」では足りない

今回のようなクラウド共有の問題は、Googleドライブだけの話ではありません。メール添付、チャット共有、USB保存など、情報の移動経路は複数あります。

重要なのは「ツールごとに対策する」ことではなく、「共有の流れを理解する」ことです。

・どこで保存形式が変わるのか

・どこで共有範囲が決まるのか

・誰が最終的にアクセスできるのか

この3点を常に意識するだけで、事故の多くは防げます。

ITリスクは専門知識よりも“構造理解”が防波堤になります。

まとめ:便利さに任せず、構造で守る

Googleドライブは非常に優れたツールです。しかし、便利さは安全を保証しません。

「パスワードを設定したから大丈夫」ではなく、「保存形式と共有範囲を理解しているから大丈夫」という状態に近づくことが大切です。

共有前の1分確認、保存形式の確認、リンク設定の確認。この3つを習慣化するだけで、大きな事故は防げます。

クラウド時代の情報管理は、特別な知識よりも“仕組みの理解”が防波堤になります。

コメント